Studenter infiltrerar en värddator under en mentors vakta öga under en flaggövning. Richard Matthews, Författare tillhandahållen.

Vad har kärnbåtar, topphemliga militära baser och privata företag gemensamt?

De är alla sårbara för en enkel skiva cheddar.

Detta var det tydliga resultatet av en "penntestning" -övning, även känd som penetrationstest, vid årliga Cyber Security Summer School i Tallinn, Estland i juli.

Jag deltog tillsammans med en kontingent från Australien för att presentera forskning vid tredje året Interdisciplinary Cyber Research workshop. Vi fick också chansen att besöka företag som Skype och Funderbeam, Liksom Natos samarbetscentral för cyberförsvar.

Temat för årets skola var socialteknik - konsten att manipulera människor för att avslöja kritisk information online utan att inse det. Vi fokuserade på varför socialteknik fungerar, hur man kan förhindra sådana attacker och hur man samlar in digitala bevis efter en incident.

Höjdpunkten i vårt besök var deltagande i en live fire capture the flag (CTF) cyber range-övning, där team genomförde socialtekniska attacker för att testa ett riktigt företag.

Penntestning och phishing från verklig värld

Penntestning är en godkänd simulerad attack på säkerheten för ett fysiskt eller digitalt system. Det syftar till att hitta sårbarheter som brottslingar kan utnyttja.

Sådana tester sträcker sig från det digitala, där målet är åtkomst till filer och privata data, till det fysiska, där forskare faktiskt försöker komma in i byggnader eller utrymmen inom ett företag.

Studenter vid University of Adelaide deltog i en privat rundtur på Tallinn Skype-kontoret för en presentation om cybersäkerhet. Richard Matthews, författaren förutsatt

Under sommerskolan hörde vi från professionella hackare och penntestare från hela världen. Berättelser berättades om hur fysisk tillträde till säkra områden kan erhållas med bara en ostbit formad som ett ID-kort och förtroende.

Vi lägger sedan dessa lektioner till praktisk användning genom flera flaggor - mål som team behövde uppnå. Vår utmaning var att utvärdera ett upphandlat företag för att se hur mottagligt det var för socialtekniska attacker.

Fysisk testning var specifikt utanför gränserna under våra övningar. Etiska gränser sattes också med företaget för att säkerställa att vi agerade som cybersäkerhetsspecialister och inte som brottslingar.

OSINT: Open Source Intelligence

Den första flaggan var att undersöka företaget.

Istället för att undersöka som du skulle göra för en jobbintervju, letade vi efter potentiella sårbarheter inom offentlig tillgänglig information. Detta är känt som open source intelligence (OSINT). Som:

- vem är styrelsen?

- vem är deras assistenter?

- vilka händelser som händer på företaget?

- är de troligtvis på semester just nu?

- vilken anställds kontaktinformation kan vi samla in?

Vi kunde svara på alla dessa frågor med extraordinär tydlighet. Vårt team hittade till och med direkta telefonnummer och vägar till företaget från händelser som rapporterats i media.

Phishing-e-postmeddelandet

Denna information användes sedan för att skapa två phishing-e-postmeddelanden riktade mot mål identifierade från våra OSINT-utredningar. Phishing är när skadlig onlinekommunikation används för att få personlig information.

Syftet med denna flagga var att få en länk inom våra e-postmeddelanden klickade på. Av juridiska och etiska skäl kan inte e-postens innehåll och utseende offentliggöras.

Precis som kunder klickar på villkor utan att läsa, utnyttjade vi det faktum att våra mål skulle klicka på en intresselänk utan att kontrollera vart länken pekade.

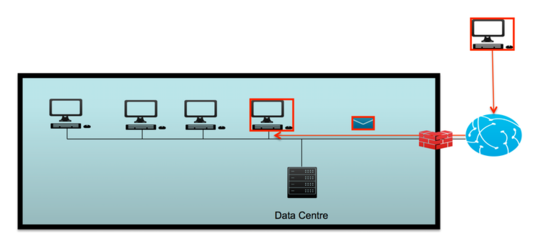

Initial infektion av ett system kan erhållas genom en enkel e-post som innehåller en länk. Freddy Dezeure / C3S, författaren förutsatt

Initial infektion av ett system kan erhållas genom en enkel e-post som innehåller en länk. Freddy Dezeure / C3S, författaren förutsatt

När du klickar på länken kommer ditt datorsystem att äventyras i en riktig phishing-attack. I vårt fall skickade vi våra mål till godartade webbplatser för vår tillverkning.

Majoriteten av lagen på sommerskolan uppnådde en framgångsrik phishing-e-postattack. En del lyckades till och med få sin e-post vidarebefordrad i hela företaget.

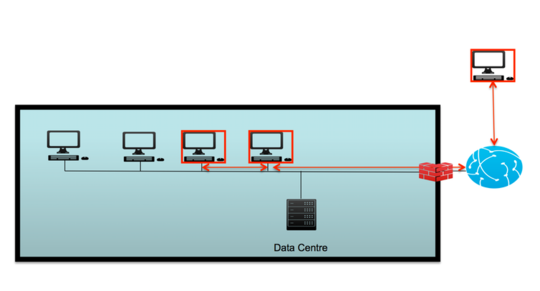

När medarbetare vidarebefordrar e-postmeddelanden inom ett företag ökar förtroendefaktorn för e-postmeddelandet och det är mer troligt att det klickas på länkarna i den e-postmeddelandet. Freddy Dezeure / C3S, författaren förutsatt

När medarbetare vidarebefordrar e-postmeddelanden inom ett företag ökar förtroendefaktorn för e-postmeddelandet och det är mer troligt att det klickas på länkarna i den e-postmeddelandet. Freddy Dezeure / C3S, författaren förutsatt

Våra resultat förstärker forskarnas resultat om människors oförmåga att skilja ett kompromissat e-postmeddelande från ett pålitligt. En studie av 117 människor fann det runt 42% av e-postmeddelanden klassificerades felaktigt som antingen verklig eller falsk av mottagaren.

Phishing i framtiden

Phishing kommer sannolikt bara att få mer sofistikerad.

Med ett ökande antal internetanslutna enheter som saknar grundläggande säkerhetsnormer föreslår forskare att nätfiskeangripare kommer att söka metoder för att kapa dessa enheter. Men hur kommer företag att svara?

Baserat på min erfarenhet i Tallinn kommer vi att se företag bli mer öppna för hur de hanterar cyberattacker. Efter en massiv cyberattack i 2007till exempel reagerade den estniska regeringen på rätt sätt.

I stället för att tillhandahålla snurr till allmänheten och täcka de statliga tjänsterna som långsamt går offline, erkände de direkt att de var under attack från en okänd utländsk agent.

På samma sätt kommer företag att behöva erkänna när de är under attack. Detta är det enda sättet att återupprätta förtroende mellan sig själva och sina kunder och förhindra ytterligare spridning av en phishing-attack.

Fram till dess kan jag intressera dig för gratis anti-phishing-programvara?![]()

Om författaren

Richard Matthews, Doktorand, University of Adelaide

Denna artikel publiceras från Avlyssningen under en Creative Commons licens. Läs ursprungliga artikeln.